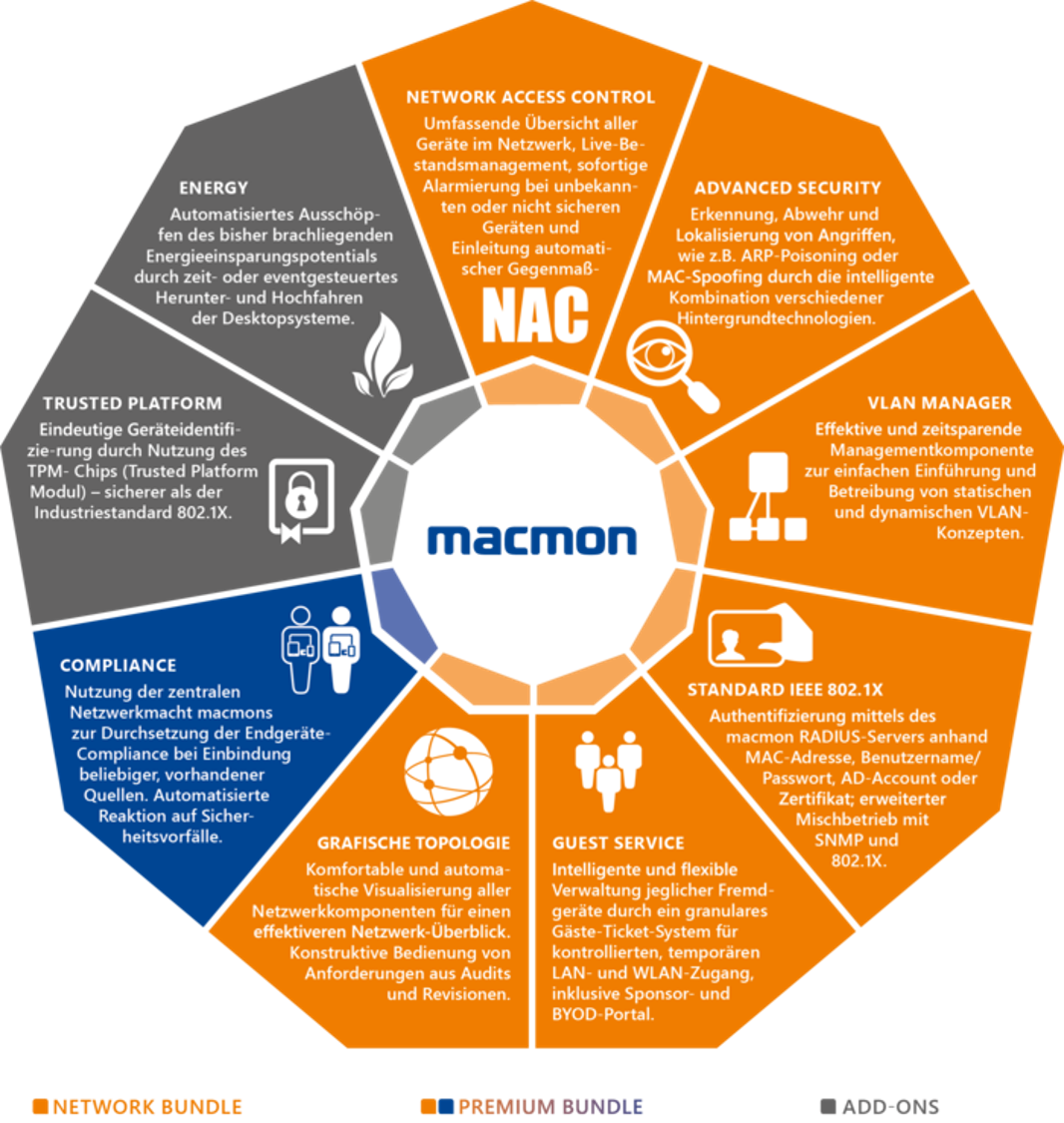

NETWORK ACCESS CONTROL

macmon Network Access Control bietet Ihnen den Schutz, den

Sie für eine effiziente Netzwerkzugangskontrolle benötigen.

Es schützt Ihr Netzwerk vor dem Eindringen unerwünschter

Geräte, verschafft Ihnen eine Übersicht aller Geräte in Ihrem

Netzwerk und bietet Ihnen damit ein aktuelles IT-Bestandsmanagement.

Durch die zentrale Administration aller Unternehmensswitche

via SNMP oder SSH/Telnet sorgt macmon NAC dafür,

dass Sie die Kontrolle in Ihrem Netzwerk haben.

macmon kann Sie durch switchportgenaue Regeln informieren

und Zugänge gewähren oder verweigern. Das umfangreiche

und benutzerspezifische Reporting bietet Ihnen stets aktuelle

Auswertungen.

ADVANCED SECURITY

Um effektiv auf Angriffe zu reagieren, ist im Network Bundle das Advanced Security Modul enthalten. Aufbauend auf macmon NAC sind darin verschiedenste intelligent kombinierte Technologien eingeflossen, die bei einfachster Verwendung, effizienten

Schutz bieten.

Man-In-The-Middle-Angriffe, wie ARP-Spoofing oder ARPPoisoning werden durch die zentrale Sicherheitsinstanz erkannt und verhindert. macmon Advanced Security erkennt Systeme eindeutig und erhöht den Zugangsschutz um ein Vielfaches. Umfangreiche Systeminformationen, wie z.B. Hostname, IPAdresse, Betriebssystem, offene oder geschlossene IP-Ports, werden im Hintergrund abgeglichen, um Adressmanipulationen

und weitere Angriffsversuche vollständig zu unterbinden.

VLAN MANAGER

Mit dem macmon VLAN Manager können zentral und kinderleicht alle Vorzüge der Netzwerksegmentierung genutzt werden. Die administrativen Einsparungspotenziale sind:

▪ mobilen Benutzern überall im Unternehmen ihre gewohnten Ressourcen anbieten

▪ Umzüge von Abteilungen, einzelnen Büros oder bestimmten VLAN MANAGER

Mit dem macmon VLAN Manager können zentral und kinderleicht alle Vorzüge der Netzwerksegmentierung genutzt werden.

Die administrativen Einsparungspotenziale sind:

▪ mobilen Benutzern überall im Unternehmen ihre gewohnten Ressourcen anbieten

▪ Umzüge von Abteilungen, einzelnen Büros oder bestimmten Systemen ermöglichen

▪ Gastzugänge in öffentlichen Bereichen gewährleisten

▪ Dienstleistern den Zugriff auf dedizierte Ressourcen gewähren

▪ sensible Ressourcen vor dem allgemeinen Zugriff schützen

▪ BSI-konforme Sicherheitskonzepte umsetzen

Mit dem macmon VLAN Manager werden sowohl statische als auch dynamische VLAN Konzepte mit geringem Aufwand eingeführt und betrieben. Auch die BSI-Empfehlung, ungenutzte Ports abzuschalten (oder in ein Unassigned VLAN zu konfigurieren) und erst bei Bedarf produktiv zu stellen, wird voll unterstützt.

GUEST SERVICE

Heute hat nahezu jede Person mindestens ein mobiles Device und erwartet überall Internetzugang. Mobile Mitarbeiter, Dienstleister, Lieferanten und Kunden benötigen jedoch häufig detaillierteren Zugriff auf bestimmte Ressourcen im Firmennetzwerk, so dass weder UMTS & LTE, noch ein komplett getrenntes Gästenetz eine ausreichende Lösung sind. Hier bietet der macmon Guest Service, auch macmon Gästeportal genannt, die ideale Lösung:

▪ intelligente BYOD-Lösung

▪ herstellerunabhängige Passung für jede Umgebung

▪ schnelle und einfache Inbetriebnahme

▪ Nutzung und Betrieb bereits bestehender Prozesse

▪ Entlastung der IT-Abteilung durch delegierte Genehmigungen (Sponsor-Portal)

▪ hochflexible Zugangssteuerung für jede Situation

▪ aktueller und vollständiger Überblick aller Gastgeräte

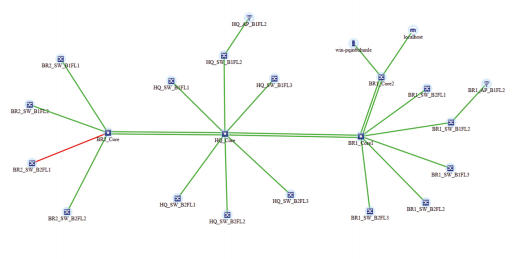

TOPOLOGY

Infrastrukturen selbst kleinerer Unternehmen werden immer komplexer und unübersichtlicher. Mit der grafischen Topologie von macmon wird das Netzwerk grafisch abgebildet, womit die Übersicht über alle angeschlossenen Geräte jederzeit möglich

ist. Wird, wie in den meisten Netzwerken, das Ganze zusätzlich in virtuelle Netzwerke unterteilt und sollen darin Fehleranalysen betrieben werden, wird dies nicht nur komplex, sondern kann auch zu gravierenden Fehlentscheidungen führen:

▪ herstellerunabhängige Passung für jede Umgebung

▪ effektiv nutzbare Informationen – visualisiert

▪ Erfüllung von Anforderungen aus Revision & Audits

▪ auch im 802.1X Betrieb möglich

▪ Vermeidung von Fehlentscheidungen in der Netzwerkplanung

▪ Zurückgewinnen der vollen Netzwerkübersicht

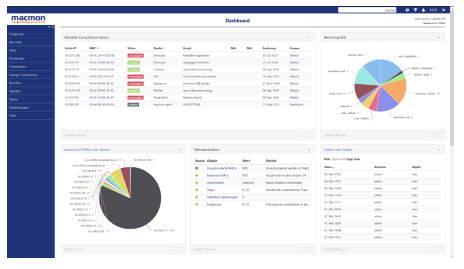

COMPLIANCE

Durch die macmon Compliance kann, je nach Anforderung, der Compliance Status von externen Quellen empfangen, durch die Anbindung fremder Datenbanken aktiv eingeholt oder durch den macmon-Agenten ermittelt werden. Zusätzlich kann macmon Meldungen aus der Nutzung der integrierten IF-MAP Technologie verwenden:

▪ flächendeckende Abbildung der Compliance Zustände durch beliebige, herstellerunabhängige Datenlieferanten und wahlweise den macmon-Agenten

▪ proaktive Reaktion auf Infektionsquellen

▪ schnelle und automatisierte Isolation von unsicheren Systemen im Netzwerk

▪ einfaches und schnelles Implementieren, da keine Veränderung der Infrastruktur erforderlich ist

▪ sofortige Erhöhung des ROI durch die Nutzung aller bereits vorhandenen Systeme und Investitionen

VORTEILE MIT MACMON

- Einführung innerhalb eines Tages und intuitives

tägliches Handling

- SNMP & Mischbetrieb mit und ohne 802.1X

- AD-Integration sowie automatisches und dynamisches Regelwerk

- Herstellerunabhängig

- Kostenersparnis durch Verwendung bereits vorhandener Ressourcen

- Sofortige Netzwerkübersicht mit grafischen Reports und stets aktueller Topologiedarstellung

- Deutscher Hersteller-Support

- Live-Bestandsmanagement

- Hochflexibles Gästeportal zum Zulassen von

- Mitarbeiter- und Gastgeräten

MEHRWERTE MIT MACMON

- Reduzierung von administrativem Aufwand

- Live-Bestandsmanagement

- Einfache und schnelle Netzwerk-Analyse

- Erweiterte Sicherheit durch Kopplung mit anderen IT-Sicherheitsprodukten

- Zentrale Macht im Netzwerk

- Grafische Visualisierung des gesamten Netzwerks BSI-zertifizierte NAC-Lösung

AUTHENTIFIZIERUNG UND AUTORISIERUNG

Die Authentifizierung und Autorisierung der Geräte im Netzwerk erfolgt ganz nach den  Gegebenheiten und Möglichkeiten der Infrastruktur. macmon kombiniert dafür SNMP mit dem Standard 802.1X und bietet Ihnen so die Vorteile von beiden Technologien in einem Regelwerk. Von der MAC-Adresse kombiniert mit weiteren Systeminformationen, bis hin zum Industriestandard IEEE 802.1X mit seinen verschiedenen Ausprägungen, (wie z. B. Benutzername/Passwort, Active Directory/LDAP-Konto, Identitäten aus fremden weiteren Quellen, Zertifikat), sind alle Möglichkeiten enthalten.

Gegebenheiten und Möglichkeiten der Infrastruktur. macmon kombiniert dafür SNMP mit dem Standard 802.1X und bietet Ihnen so die Vorteile von beiden Technologien in einem Regelwerk. Von der MAC-Adresse kombiniert mit weiteren Systeminformationen, bis hin zum Industriestandard IEEE 802.1X mit seinen verschiedenen Ausprägungen, (wie z. B. Benutzername/Passwort, Active Directory/LDAP-Konto, Identitäten aus fremden weiteren Quellen, Zertifikat), sind alle Möglichkeiten enthalten.